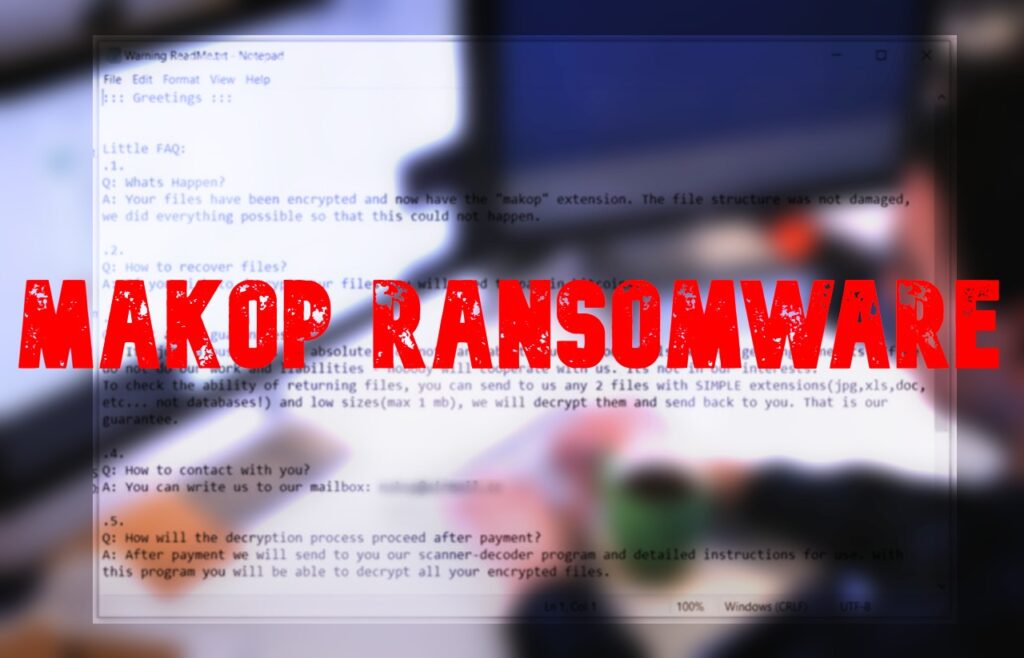

Δευτέρα πρωί, ανοίγεις την επιχείρηση και διαπιστώνεις έντρομος ότι δεν λειτουργεί τίποτα. Στην οθόνη του κεντρικού υπολογιστή υπάρχει ένα σημείωμα…

Ένα ακόμα θύμα του Makop Ransomware! Αν δεν τους πληρώσεις μπορούν να σε οδηγήσουν ακόμα και στο κλείσιμο της επιχείρησης.-

Οι επαγγελματίες hackers λειτουργούν με γνώμονα το κέρδος. Δεν νιώθουν, δεν χτυπούν τυφλά, έχουν απέραντη υπομονή να παρακολουθούν για μήνες τα υποψήφια θύματα τους και επενδύουν σημαντικά ποσά και πόρους στις επιθέσεις τους.

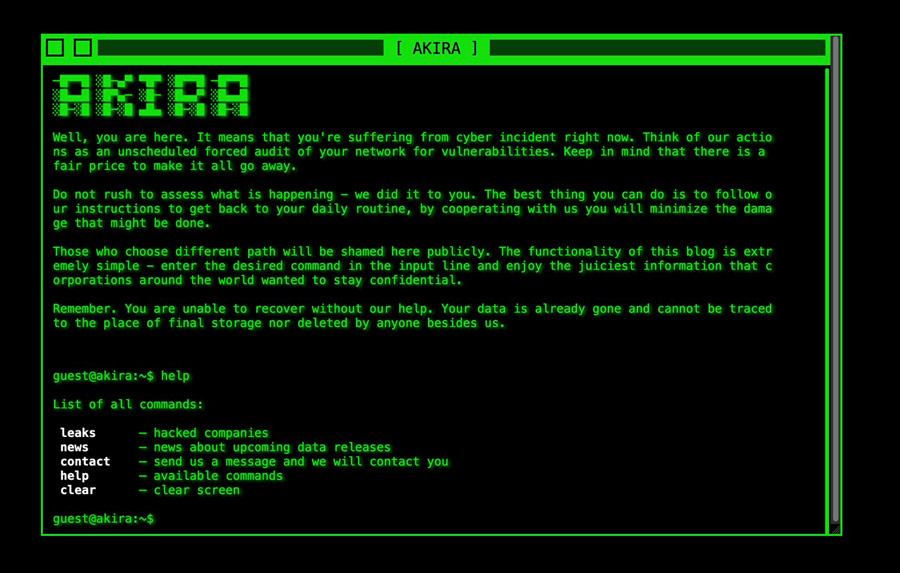

Δεκάδες ομάδες hackers επιλέγουν να χτυπούν μόνο «μαλακούς» στόχους, δηλαδή μικρές και μικρομεσαίες επιχειρήσεις εξαιτίας απουσίας ολοκληρωμένης προστασίας από κυβερνοεπιθέσεις. Μπαίνουν εύκολα, τους στοιχίζει ελάχιστα και κερδίζουν πολλά.

Τι είναι το Makop Ransomware;

Το Makop είναι κακόβουλο λογισμικό, κρυπτογραφεί όλα τα αρχεία προσθέτοντας σε αυτά τη δική του επέκταση .makop, ενώ σε κάθε φάκελο που έχει παραβιαστεί καθώς και στην επιφάνεια εργασίας του υπολογιστή αφήνει ένα σημείωμα.

Στο σημείωμα οι δράστες αναφέρουν ότι τα αρχεία έχουν κλειδωθεί από αυτούς τονίζοντας ότι αν δεν πληρωθούν για να σας τα ξεκλειδώσουν ή θα τα διαγράψουν ή θα τα διαρρεύσουν.

Πράγματι, όλα τα θύματα του Makop διαπιστώνουν το ίδιο πράγμα, κάθε φορά που επιχειρούν να ανοίξουν τα αρχεία τους δεν είναι εφικτό.

Ωστόσο, ακόμα κι αν πληρώσετε τους hackers, δεν υπάρχουν εγγυήσεις ότι θα σας ξεκλειδώσουν τα αρχεία ή ότι δεν θα τα διαρρεύσουν ή ότι δεν θα επανέλθουν με μεγαλύτερες απαιτήσεις.

Το Makop έχει αποδειχθεί καταστροφικό ιδιαιτέρως για τις μικρές και μικρομεσαίες επιχειρήσεις προκαλώντας σοβαρά προβλήματα στην λειτουργία αλλά και οικονομικές απώλειες.

Οι απαιτήσεις των hackers από μικρές και μικρομεσαίες επιχειρήσεις κυμαίνονται από μόλις… 250 μέχρι 15.000 δολάρια, από μεγαλύτερες επιχειρήσεις απαιτούν μέχρι και 40.000 δολάρια, αλλά πάντα ζητούν να πληρωθούν σε κρυπτονόμισμα.

Πρώτα Σημάδια Επίθεσης

Κατά τη διάρκεια της επίθεσης κρυπτογράφησης οι συσκευές σας ξαφνικά λειτουργούν πολύ αργά, ενώ στο δίκτυό εμφανίζεται ασυνήθιστη δραστηριότητα καθώς το Makop ransomware επικοινωνεί με τους διακομιστές εντολών και ελέγχου του.

Αξίζει να σημειωθεί ότι το Makop είναι ιδιαίτερα επικίνδυνο διότι έχει αναπτύξει μεθόδους να παρακάμπτει τα παραδοσιακά antivirus.

Πως Επιτίθεται;

Το Makop μπορεί να «τρυπώσει» στην υποδομή σας εκμεταλλευόμενο ευπάθειες στις εφαρμογές που υπάρχουν στους υπολογιστές. Αυτό σημαίνει ότι οι hackers σας έχουν ήδη «σκανάρει».

Ενώ, έχει παρατηρηθεί αρκετές φορές ότι η εγκατάσταση του Makop γίνεται χωρίς ο κάτοχος της συσκευής να κάνει το παραμικρό όταν πχ επισκεφθεί αν αγνοία του κακόβουλες ιστοσελίδες.

Επίσης, το Makop μπορεί να φτάσει μέσω email τα οποία περιέχουν μολυσμένα συνημμένα αρχεία, αλλά και με επίθεση στο πρωτόκολλο απομακρυσμένης επιφάνειας εργασίας.

Risk Assessment

Η εμπειρία μας στον χειρισμό ransomware επιθέσεως αναδεικνύει ότι οι περισσότερες επιχειρήσεις που «χτυπήθηκαν» θα μπορούσαν να είχαν αποτρέψει την επίθεση πολύ νωρίτερα πριν καν αυτή εκδηλωθεί.

Ένα Risk Assessment στην υποδομή σας από την Tictac θα σας αποκαλύψει από που και πως το Makop μπορεί να φτάσει στα αρχεία και τα δεδομένα σας και στη συνέχεια επάνω στα ευρήματα μπορούμε από κοινού να σχεδιάσουμε την θωράκιση του δικτύου σας.

Διότι στο τέλος της ημέρας δύο πράγματα έχουν σημασία, το ένα να έχετε δεδομένα, να αντέξετε δηλαδή μια επίθεση, και το δεύτερο, να κάνουμε δύσκολο για τους hackers να φτάσουν στα δεδομένα σας.

Αν είστε μικρή ή μεσαία επιχείρηση και θέλετε να βεβαιωθείτε ότι το σύστημά σας είναι ασφαλές, επικοινωνήστε με την ομάδα της Tictac σήμερα για ένα προληπτικό Risk Assessment και θωρακίστε την επιχείρησή σας πριν να είναι αργά.

Πώς μπορεί να σας βοηθήσει η Tictac Cyber Security

Η ομάδα μας στην Tictac ειδικεύεται στην αντιμετώπιση περιστατικών ransomware. Προσφέρουμε:

- Άμεση απόκριση με Incident Response Engineer στις υποδομές σας

- Πλήρη Forensics έρευνα για εντοπισμό της προέλευσης της επίθεσης

- Εκτίμηση δυνατοτήτων αποκρυπτογράφησης με χρήση όλων των γνωστών εργαλείων και μεθόδων

- Διαχείριση διαπραγματεύσεων με ασφάλεια και νομική κάλυψη

- Ανάκτηση λειτουργιών μέσω Disaster Recovery Plan

- Σχεδιασμό μέτρων πρόληψης για το μέλλον (Zero Trust Architecture, EDR, Immutable Storage)

- Διαχείριση Νομικών ενεργειών και αναφορές στις αρμόδιες αρχές